Alerta a los usuarios: Las ciberamenazas que nos esperan

Habrá cada vez más ciberataques y serán cada vez más difíciles de detectar y detener si no se cuenta con tecnologías de protección avanzadas. Así podría resumirse el escenario en materia de ciberseguridad que perfilan los expertos para 2022.

Desde FortiGuard Labs, los laboratorios de investigación de la firma de protección digital Fortinet con sede en Sunnyvale, California, han alertado sobre del aumento de amenazas durante 2021.

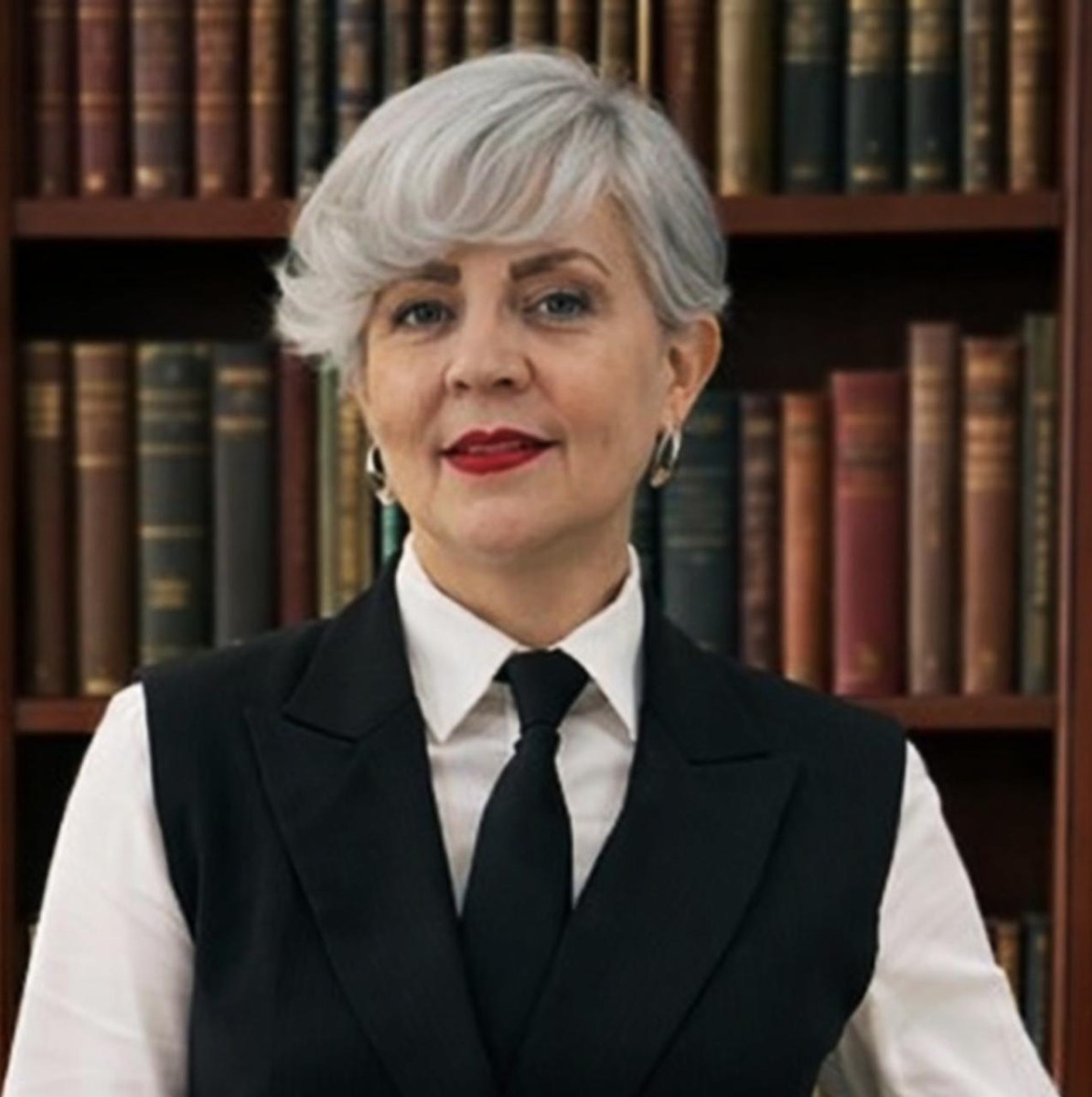

“Este aumento, no se refiere solo al volumen de las amenazas, sino también en cuanto a la sofisticación de los ataques dirigidos a personas, organizaciones y aquella infraestructuras críticas que proporcionan servicios esenciales a la población, como energía, transporte o tratamiento de aguas”, señala José Luis Laguna, director de Ingeniería de Sistemas (SE) de Fortinet Iberia.

“Para 2022 las tendencias seguirán marcadas por la evolución de los ataques de ‘ransomware’ y dirigidos a los dispositivos de los usuarios como medio de entrada a las redes corporativas”, asegura este experto.

“También se prevé que aumente la presión por alcanzar objetivos de gran impacto social, como son los sistemas industriales de las infraestructuras críticas”, señala Laguna, quien describe las principales ciberamenazas que enfrentarán los empleados, profesionales y usuarios particulares este año que comienza.

“Los siguientes cuatro tipo de ataques vienen aumentando desde 2021, de modo sostenido y a veces muy intenso”, asegura.

‘RANSOMWARE’

“En este tipo de ataque, que normalmente llega por correo electrónico, el ciberdelincuente secuestra los datos de nuestro dispositivo y nos pide un rescate para poder recuperarlos”, explica Laguna.

Señala que, normalmente, el secuestro de la información “se realiza mediante el cifrado de los datos con unas contraseñas que solo conoce el atacante y que nos proporcionará (aunque no siempre es así) si pagamos el rescate, que habitualmente pide en criptomonedas para evitar que lo rastreen”.

Cómo protegernos:

Laguna recomienda utilizar un software de protección EDR (Endpoint Detection and Response) que utiliza técnicas de inteligencia artificial para detectar el comportamiento anómalo de una amenaza que intenta causar daño a nuestro dispositivo y responde de forma automática evitando que esta pueda tener éxito.

‘MALVERTISING’

“El atacante coloca el programa malicioso en sitios de publicidad “online” para infectar el dispositivo cuando su usuario accede a dicha publicidad”, explica Laguna, quien considera que el auge del teletrabajo fomenta que los ciberdelincuentes utilicen esta táctica, “no sólo para asustar, sino también para extorsionar”, añade.

Cómo protegernos:

“Además de mantener los dispositivos actualizados con los últimos parches de seguridad, la concienciación en materia de ciberseguridad ayuda a protegerse de cualquier amenaza”, según Laguna, quien recomienda a las empresas y usuarios “mantenerse actualizados con la formación gratuita disponible en línea”.

‘BOTNETS’

“Una red de ‘botnet’ es un conjunto de dispositivos que actúan como robots a las órdenes de un atacante que ha conseguido hacerse con su control de forma remota sin el consentimiento de su legítimo propietario”, explica Laguna.

“Nuestros dispositivos pueden formar parte de una red de ‘botnet’ sin que lo sepamos, ya que en muchas ocasiones están a la espera de órdenes para efectuar ataques orquestados junto con otros dispositivos que forman parte de esa misma red”, señala.

“Estos ataques van en aumento, posiblemente, porque cada vez hay más dispositivos de Internet de las Cosas o IoT (conectados a Internet) que utilizamos en nuestra vida cotidiana, y que también utilizan teletrabajadores y estudiantes ‘online’”, según Laguna.

Cómo protegernos:

Laguna recomienda a las organizaciones “aplicar enfoques de confianza cero (‘Zero Trust’), consistentes en dar unos mínimos privilegios de acceso a cada usuario, desde dentro de la red o cuando se conecte remotamente, para que solo acceda a lo que necesita y el problema se pueda contener evitando su propagación al sistema, si se es víctima de un ataque”.

ESCALADA DE PRIVILEGIOS

“Este ataque consiste en aprovechar un error o vulnerabilidad en los programas informáticos o el sistema operativo de un dispositivo para obtener unos privilegios sobre el sistema infectado, que permitan acceder a los recursos que normalmente están protegidos y restringidos”, apunta Laguna.

Asegura que la escalada de privilegios “la realizan los ciberatacantes para evadir las defensas del sistema, moverse lateralmente por los sistemas internos conectados a la misma red y extraer datos comprometidos, entre otros objetivos”.

Cómo protegernos:.

“Los ciberdefensores estarán mejor posicionados para protegerse contra futuros ataques de este tipo usando un enfoque de integración entre los distintos sistemas y elementos de protección, de forma que compartan entre si la ‘inteligencia de amenazas’ (cribado de gran cantidad datos para detectar problemas)”, señala Laguna.

“Para poder hacer frente a unas ciberamenazas, cada vez más sofisticadas, con ataques en tiempo real a gran velocidad y escala, también debemos sofisticar los sistemas de protección, mediante la automatización y el uso de la inteligencia artificial (IA), que también es utilizada por los ciberatacantes”, concluye.

Tomado de Vanguardia

Con información de EFE